Dans la lignée des articles consacrés aux sauvegardes de données, nous allons parler ici des solutions de sauvegardes en ligne proposées par de grandes sociétés. Ces solutions sont fiables et sérieuses en plus d’être une très bonne solution d’externalisation de vos données. Ainsi en cas de panne ou d’accident sur votre ordinateur, vous avez la garantie que vos données sont en sécurité ailleurs.

Stockage en ligne (CLOUD)

Vous entendez parler du Cloud très régulièrement et vous vous demandez ce que c’est, si ça peut vous servir et comment l’utiliser?

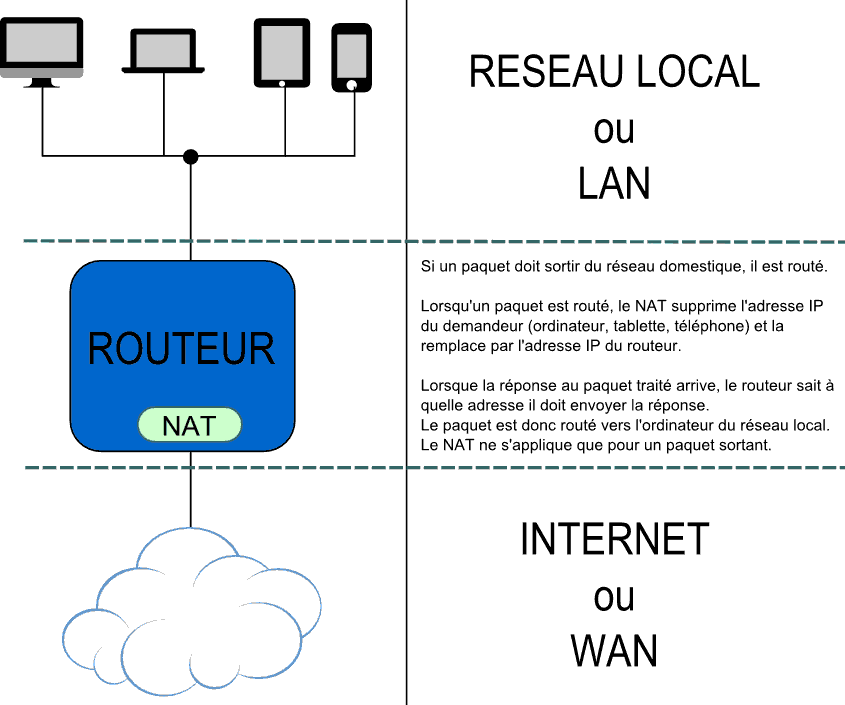

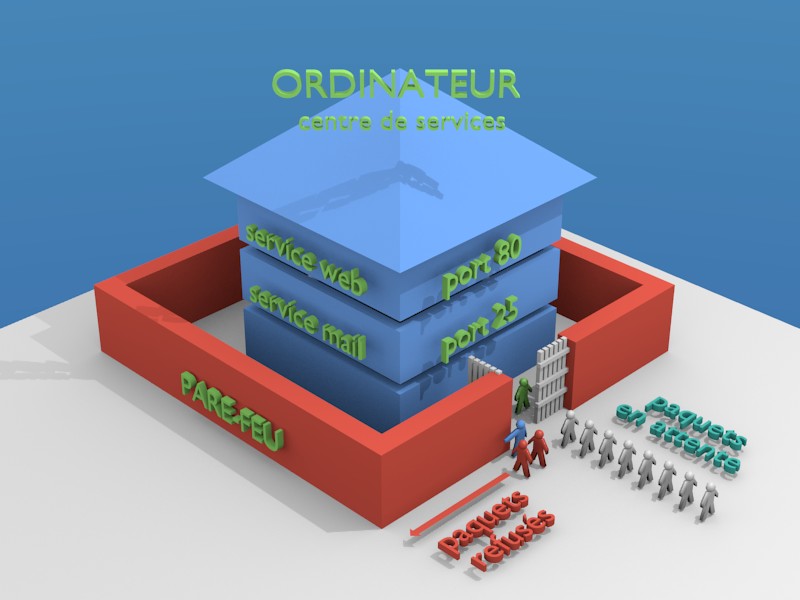

En fait, le cloud c’est tout simple. Il s’agit d’un ensemble plusieurs serveurs (des gros ordinateurs très puissants) qui sont hébergés dans des datacenters (grands entrepôts d’ordinateurs) et qui proposent différents types de services. L’un de ces services concerne le stockage de données (on parle aussi de DATA). Plusieurs grandes sociétés proposent aujourd’hui du stockage de données en ligne et ceci de manière gratuite. En apparence du moins, car quand on parle de gratuité, ce n’est pas complètement vrai. En cas de doute, je vous recommande vivement de lire les petites lignes du contrat (CGU / CGV).

Pour stocker des données sur le Cloud, pas besoin de support particulier, cher ou encombrant. Il vous suffira d’avoir une connexion internet. Et en fonction de la quantité de données que vous aurez à sauvegarder, je vous recommande d’avoir une bonne connexion avec du haut débit.

Avant d’aller plus loin, il est nécessaire de préciser un terme qui sera utilisé plus bas. Synchroniser un dossier correspond à réaliser des actions de téléchargement et d’envoi (download et upload) entre deux machines afin de que le contenu des dossiers distants soient exactement les mêmes. Les fichiers et dossiers contenus possèdent le même contenu et ont été modifiés aux même dates.

Plusieurs sociétés proposent des services de stockage en ligne, je vais vous présenter ici les trois plus connues.

Google (Google Drive)

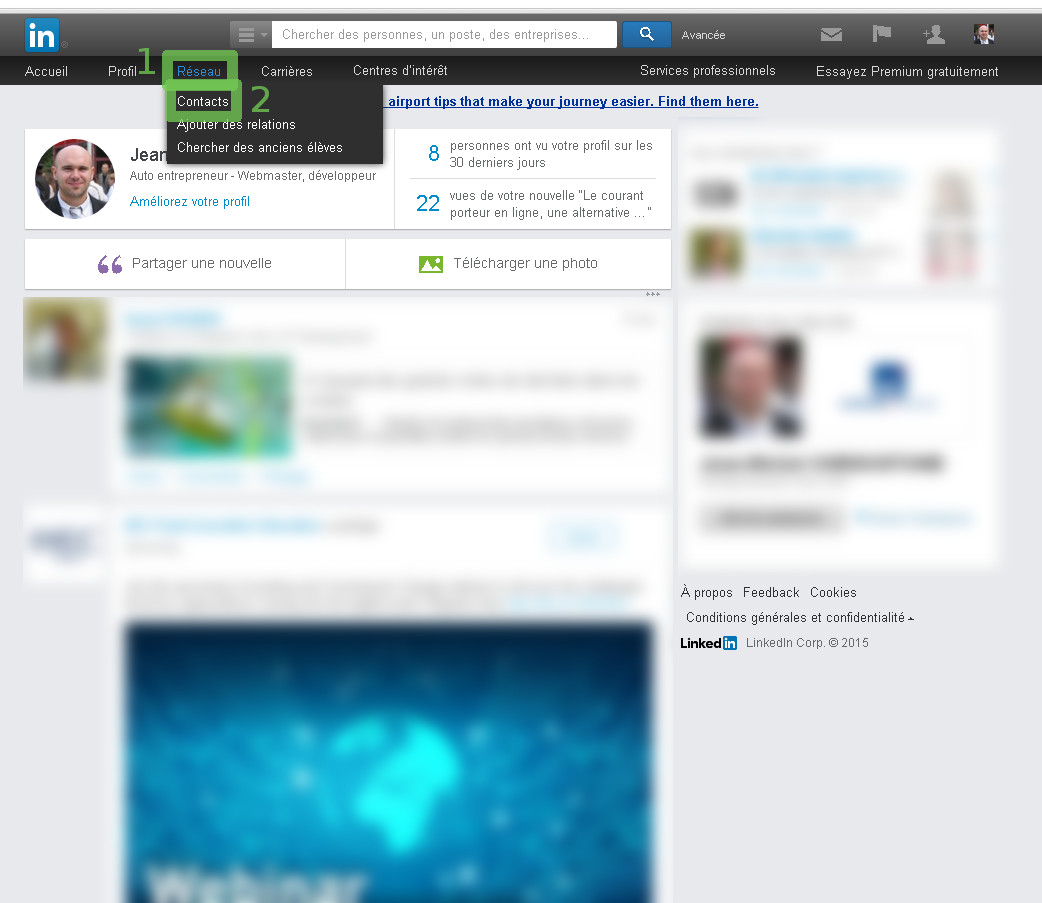

Google nous propose un espace de stockage en ligne (non payant) de 15 Go d’une excellente qualité. Je m’en sers personnellement tous les jours depuis 2013 et je ne me souviens pas de l’avoir vu tomber en panne une seule fois. Pour l’utiliser, vous devez préalablement vous créer un compte Google (Gmail ou autre). Ensuite, vous pouvez glisser-déposer directement vos fichiers et dossiers dans le drive par l’intermédiaire de votre navigateur favoris (qui doit être un navigateur moderne). Google vous propose également de télécharger un petit logiciel qui vous permettra de synchroniser un dossier de votre ordinateur avec le drive.

Le logiciel de synchronisation de Google s’installe sur les ordinateurs PC et Mac, mais également sur les smartphones Android et Iphones. Vous permettant ainsi de sauvegarder les données de vos ordinateurs, mais également celle de vos téléphones mobiles.

Espace de stockage offert : 15 Go

Espace de stockage max (payant) : 1 To soit 1024 Go pour 9.99$ / mois

Lien vers Google Drive

Microsoft (OneDrive)

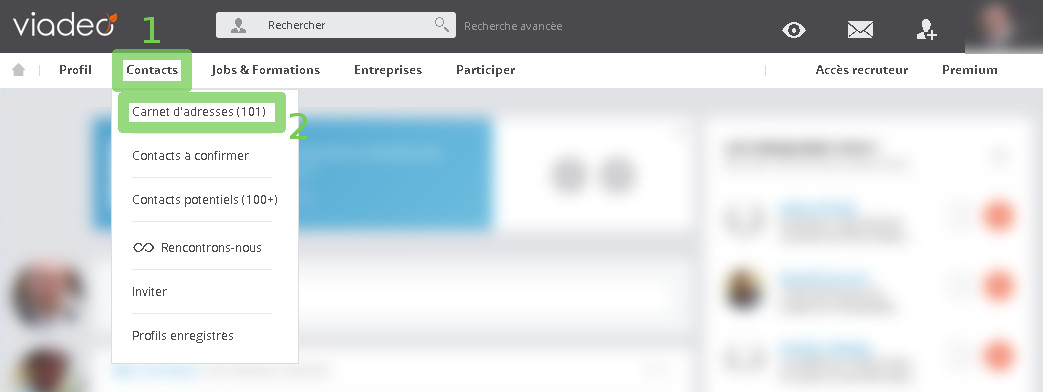

Leader mondial des systèmes d’exploitation, Microsoft vous propose d’accéder à un espace de stockage en ligne (non payant) de 15 Go. Reprenant le principe du glisser-déposer au travers de votre navigateur, OneDrive propose également de télécharger un logiciel qui vous permettra de synchroniser les dossiers de votre ordinateur.

A l’instar du logiciel Drive de Google, celui de Microsoft est compatible avec les ordinateurs PC, Mac, mais également les smartphones Android, Iphone et Windows Phone. En prime le logiciel fonctionne sur la console XBox ce qui vous permettra de sauvegarder vos fichiers de jeux (copie d’écrans, sauvegardes ou autres).

Espace de stockage offert : 15 Go

Espace de stockage max (payant) : 1 To soit 1024 Go par utilisateur (jusqu’à 5) avec l’offre Office 365 (Office en ligne) pour 10 € par mois

Lien vers Microsoft OneDrive

DropBox

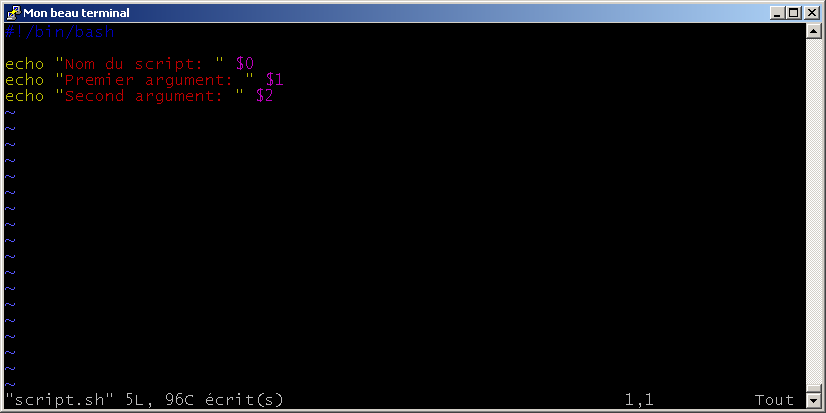

Certainement l’un des candidats les plus populaires aujourd’hui, DropBox propose un espace de stockage (non payant) en ligne de 2 Go. Idéal pour stocker de petites quantités de données. Le fonctionnement reste le même qu’avec les deux précédent à savoir, une possibilité de glisser-déposer vos dossiers et fichiers via votre navigateur et la possibilité d’installer un logiciel sur votre ordinateur qui se chargera de synchroniser vos données à chaque fois qu’une modification est réalisée.

Le logiciel de DropBox s’installe comme ses concurrents sur les ordinateurs PC et Mac, mais également sur les smartphone Android, Iphone, mais aussi BlackBerry et Windows Phone.

Espace de stockage offert : 2 Go

Espace de stockage max (payant) : 1 To soit 1024 Go pour 9.99€ / mois

Lien vers DropBox

Les trois solution présentées ci-dessus permettent également de partager des fichiers ou dossiers en ligne avec des personnes qui ont (ou pas) un compte en ligne chez le fournisseur du service. Cela peut être utilisé astucieusement pour mettre à disposition des données trop lourdes pour être envoyée par e-mail (comme des photos ou vidéos d’une soirée par exemple).